Когда вы пытаетесь установить программу из сторонних репозиториев разработчика программы или из PPA вы можете столкнуться с ошибкой gpg недоступен открытый ключ. Это не значит, что программа платная и вам надо приобрести к ней ключ. Дело в том, что для защиты репозиториев от подмены используется подписывание пакетов с помощью GPG ключей.

Для того чтобы пакетный менеджер мог проверить подпись пакета, который вы пытаетесь установить необходимо чтобы у вас в системе был GPG ключ этого репозитория. Для официальных репозиториев ключи поставляются автоматически, а вот для сторонних надо их вручную добавить. Давайте рассмотрим пути решения этой проблемы.

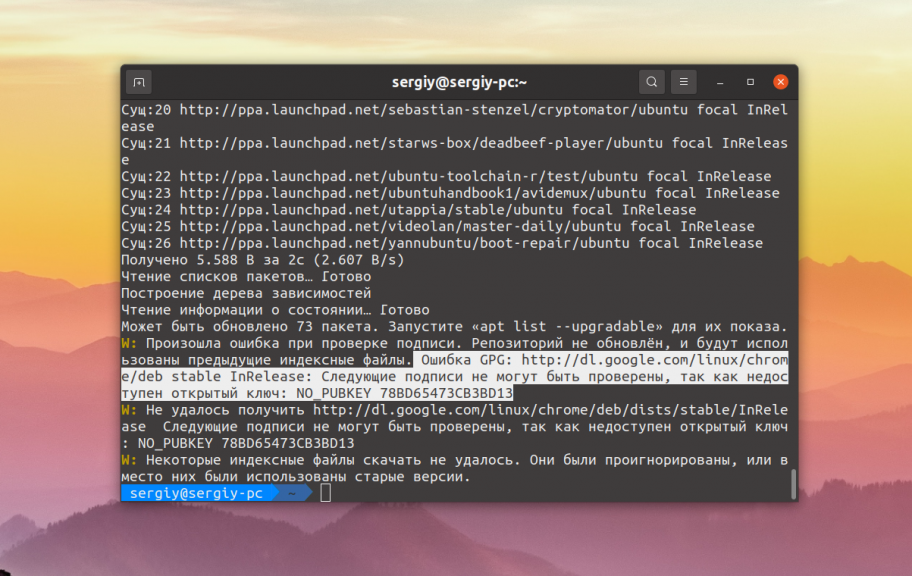

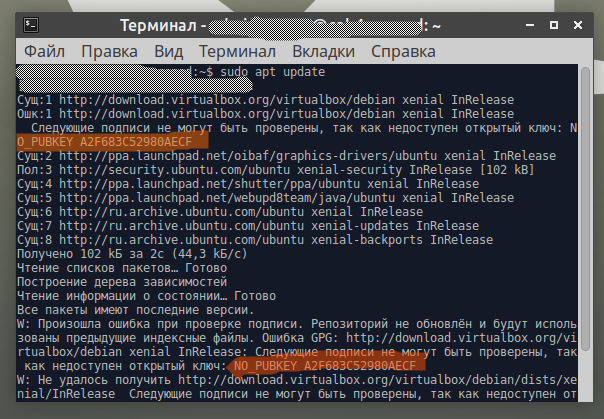

Как вы можете видеть на снимке, программа сообщает какой именно репозиторий вызвал проблему и какого ключа не хватает:

Самый простой и правильный способ решить эту проблему — добавить ключ в систему. Обычно, там где вы нашли информацию о том как добавить репозиторий есть и информация как добавить его ключ. К тому же в выводе информации об ошибке пакетный менеджер сообщает какой ключ он ожидает увидеть. Вы можете попытаться искать такой ключ в Google или на серверах ключей Ubuntu.

В данном случае не хватает ключа от репозитория Google — 78BD65473CB3BD13. Можно попытаться получить его с серверов Ubuntu:

sudo apt-key adv --keyserver keyserver.ubuntu.com --recv-keys 78BD65473CB3BD13

Или с другого сервера:

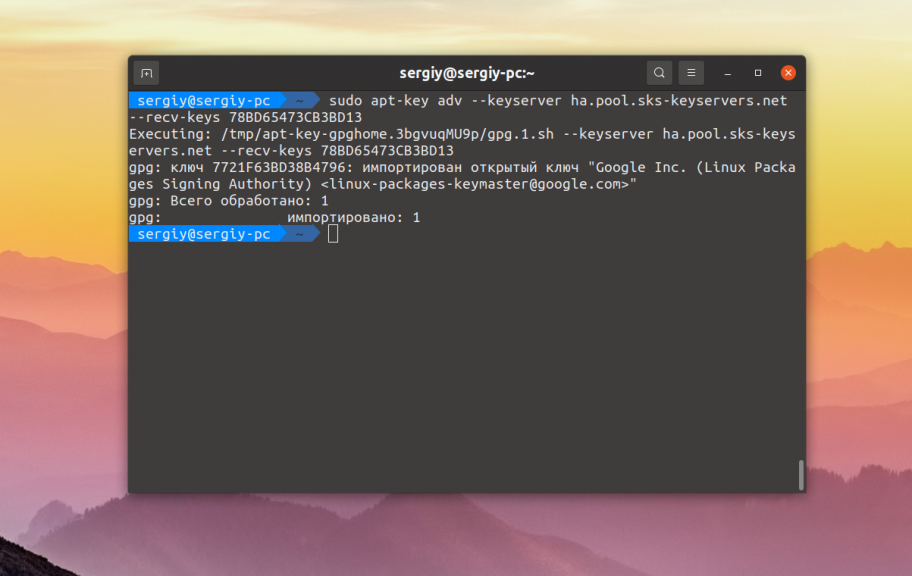

sudo apt-key adv --keyserver ha.pool.sks-keyservers.net --recv-keys 78BD65473CB3BD13

Если у вас нет ключа от PPA или любого другого репозитория, связанного с разработчиками Ubuntu это должно помочь. Ну и ключ от репозитория Google там есть:

Если же вы получаете ошибку. Ищите данный ключ в интернете, если ключа нет на сайте разработчика, то его можно найти на различных форумах. Скачайте его и добавьте в систему такой командой:

sudo apt-key add /путь/к/файлу.gpg

Ещё одна альтернатива первому способу — попытаться использовать графическую утилиту Y-PPA-Manager от webupd8. Для её установки выполните такие команды:

sudo add-apt-repository ppa:webupd8team/y-ppa-manager

sudo apt install y-ppa-manager

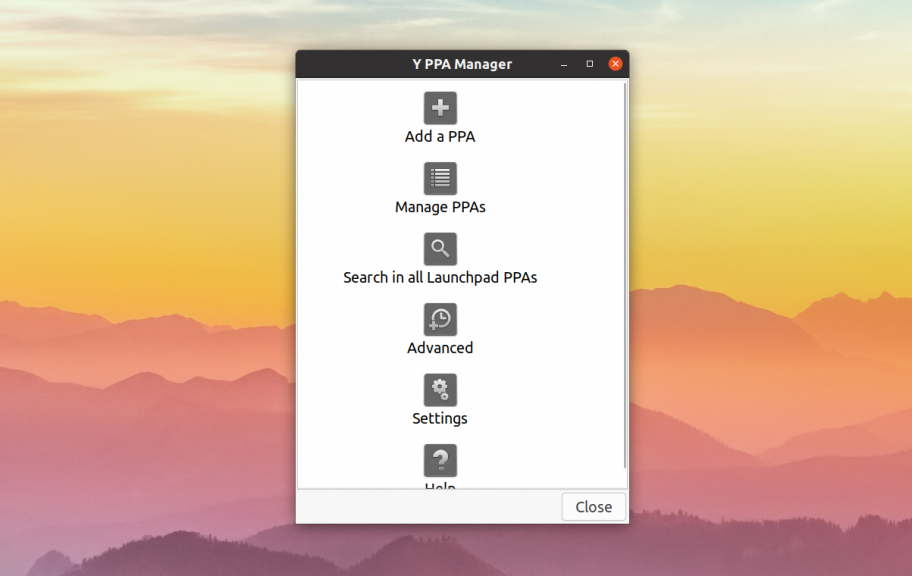

Затем запустите программу из главного меню или терминала. В главном окне программы выберите Advanced:

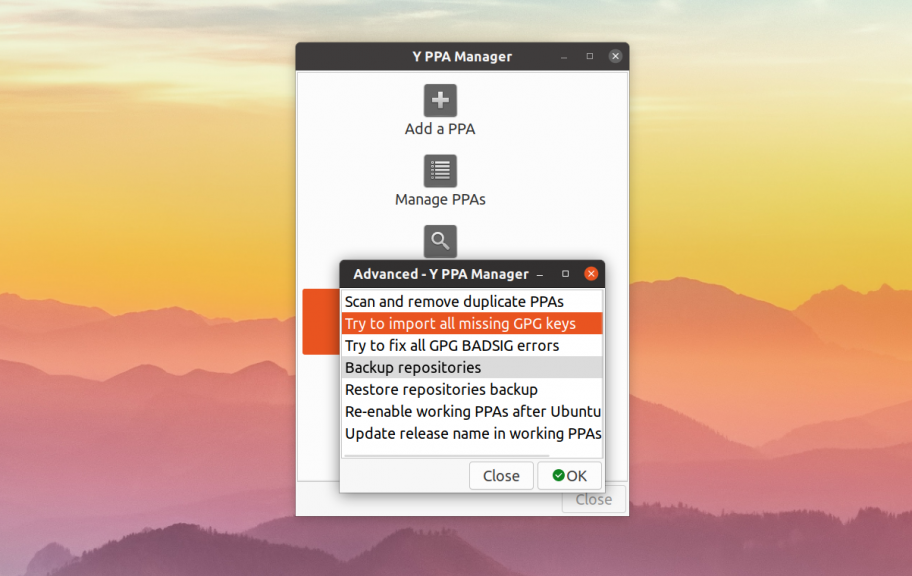

В открывшемся окне выберите Try to import all missing GPG keys, а потом дождитесь завершения работы утилиты:

После того как ключ добавлен вы можете снова попытаться импортировать репозитории и на этот раз у вас должно всё получится.

Выводы

В этой небольшой статье мы рассмотрели что делать когда возникает ошибка gpg недоступен открытый ключ и как исправить эту ошибку. Даже не думайте, что что можно обойтись без ключа. Все методы, которые позволяли просить APT игнорировать проверку ключей в современных версиях дистрибутива уже не работают. Если у вас остались вопросы, спрашивайте в комментариях!

Статья распространяется под лицензией Creative Commons ShareAlike 4.0 при копировании материала ссылка на источник обязательна .

Об авторе

Основатель и администратор сайта losst.ru, увлекаюсь открытым программным обеспечением и операционной системой Linux. В качестве основной ОС сейчас использую Ubuntu. Кроме Linux, интересуюсь всем, что связано с информационными технологиями и современной наукой.

When I tried to upgrade a Fedora 26 Server earlier today, I got this error message after downloading packages:

warning: /var/cache/dnf/forensics-5e8452ee3a114fbe/packages/protobuf-c-1.3.0-1.fc26.x86_64.rpm: Header V4 RSA/SHA1 Signature, key ID 87e360b8: NOKEY

Importing GPG key 0x87E360B8:

Userid : "CERT Forensics Operations and Investivations Team <forensics@cert.org>"

Fingerprint: 26A0 829D 5C01 FC51 C304 9037 E97F 3E0A 87E3 60B8

From : /etc/pki/rpm-gpg/RPM-GPG-KEY-cert-forensics-2018-04-07

Is this ok [y/N]: n

Didn't install any keys

The downloaded packages were saved in cache until the next successful transaction.

You can remove cached packages by executing 'dnf clean packages'.

Error: GPG check FAILED

So I aborted the upgrade, and I tried to dnf clean packages and redownload, but I still got the same error.

It seems that the protobuf packaged does not have a valid signature so dnf cannot continue, is that correct?

asked Dec 10, 2017 at 13:12

Use this command to solve this: dnf update --nogpgcheck

Stephen Kitt

389k53 gold badges999 silver badges1097 bronze badges

answered Mar 10, 2018 at 18:33

1

But… you are saying «No»:

Is this ok [y/N]: n

…when asked to install the key!

Try with yes (y) instead!

answered Dec 10, 2017 at 13:20

maulinglawnsmaulinglawns

8,2682 gold badges27 silver badges35 bronze badges

5

I’m getting the following message

Package code-1.40.1-1573664332.el7.x86_64.rpm is not signed

The downloaded packages were saved in cache until the next successful transaction.

You can remove cached packages by executing 'dnf clean packages'.

Error: GPG check FAILED

So the code package isn’t signed.

Let’s see which repo provides it:

dnf provides code | grep "Repo" | sort | uniq

Repo : code

Repo : @System

I can proceed by disabling the code repository:

sudo dnf update --refresh --verbose --disablerepo code

answered Nov 14, 2019 at 16:55

When I tried to upgrade a Fedora 26 Server earlier today, I got this error message after downloading packages:

warning: /var/cache/dnf/forensics-5e8452ee3a114fbe/packages/protobuf-c-1.3.0-1.fc26.x86_64.rpm: Header V4 RSA/SHA1 Signature, key ID 87e360b8: NOKEY

Importing GPG key 0x87E360B8:

Userid : "CERT Forensics Operations and Investivations Team <forensics@cert.org>"

Fingerprint: 26A0 829D 5C01 FC51 C304 9037 E97F 3E0A 87E3 60B8

From : /etc/pki/rpm-gpg/RPM-GPG-KEY-cert-forensics-2018-04-07

Is this ok [y/N]: n

Didn't install any keys

The downloaded packages were saved in cache until the next successful transaction.

You can remove cached packages by executing 'dnf clean packages'.

Error: GPG check FAILED

So I aborted the upgrade, and I tried to dnf clean packages and redownload, but I still got the same error.

It seems that the protobuf packaged does not have a valid signature so dnf cannot continue, is that correct?

asked Dec 10, 2017 at 13:12

Use this command to solve this: dnf update --nogpgcheck

Stephen Kitt

389k53 gold badges999 silver badges1097 bronze badges

answered Mar 10, 2018 at 18:33

1

But… you are saying «No»:

Is this ok [y/N]: n

…when asked to install the key!

Try with yes (y) instead!

answered Dec 10, 2017 at 13:20

maulinglawnsmaulinglawns

8,2682 gold badges27 silver badges35 bronze badges

5

I’m getting the following message

Package code-1.40.1-1573664332.el7.x86_64.rpm is not signed

The downloaded packages were saved in cache until the next successful transaction.

You can remove cached packages by executing 'dnf clean packages'.

Error: GPG check FAILED

So the code package isn’t signed.

Let’s see which repo provides it:

dnf provides code | grep "Repo" | sort | uniq

Repo : code

Repo : @System

I can proceed by disabling the code repository:

sudo dnf update --refresh --verbose --disablerepo code

answered Nov 14, 2019 at 16:55

Иногда при обновлении системы, может возникнуть ошибка GPG — какойто репозиторий поменял ключи.

В этой заметке я покажу, как быстро избавиться от этой ошибки.

sudo apt-get update

sudo apt-get update

Итак, однажды вы запускаете команду обновления индексов пакетах в репозиториях, привычной нам командой:

sudo apt-get updateИ у вас возникает ошибка GPG:

Ошибка GPG: http://download.virtualbox.org/virtualbox/debian xenial InRelease: Следующие подписи не могут быть проверены, так как недоступен открытый ключ: NO_PUBKEY A2F683C52980AECFНичего критично, можно продолжать пользоваться системой и не дергаться на счет этих ключей, ничего не случится в принципе.

Но мы пофиксим эту ошибку — ибо нефиг консоль «ошибками» пачкать.

Рассмотрим первый способ.

сециально для тех кто делает всё через графический интерфейс.

Находим в главном меню «Менеджер обновлений», открываем и заходим в «Настройки»:

На вкладке «Аутентификация» находим ключ, который выдавал ошибку.

Чтобы узнать значение, в консоле смотрим на ошибку:

Ошибка GPG: http://download.virtualbox.org/virtualbox/debian xenial InRelease: Следующие подписи не могут быть проверены, так как недоступен открытый ключ: NO_PUBKEY A2F683C52980AECFСмотрите на значение после NO_PUBKEY, в данном примере оно соответствует значению A2F683C52980AECF

Вот с этим значением нам и надо найти ключ и удалить его, после чего снова запустить обновление индексов пакетов:

sudo apt-get updateТеперь рассмотрим два консольных варианта.

Смотрим на значение NO_PUBKEY, в данном примере оно соответствует значению A2F683C52980AECF и поддставляем это значение в команду

sudo apt-key adv --keyserver keyserver.ubuntu.com --recv-keysТо есть нужно просто выполнить команду:

sudo apt-key adv --keyserver keyserver.ubuntu.com --recv-keys A2F683C52980AECFИ снова:

sudo apt-get updateЕсли руки прямые — ошибок быть не должно.

Ну и теперь самый лучший способ.

Откройте терминал и выполните следующую команду:

sudo apt-key adv --recv-keys --keyserver keyserver.ubuntu.com sudo apt-get update 2>&1 | grep -o '[0-9A-Z]{16}$' | xargsЭта команда к подключенным репозиториям Ubuntu автоматически найдет и добавит отсутствующие ключи безопасности .

Вот както так.

Когда кто-то отправляет вам зашифрованное электронное письмо, файл или документ, они используют ваш GPG “Общественные»Ключ для шифрования файла. Ключ дешифрования вашего открытого ключа — это ваш GPG «Частный» или «Секрет» ключ. Однако, если вы получаете «gpg: сбой дешифрования: секретный ключ отсутствует”Ошибка при расшифровке файла означает, что ваша пара ключей GPG неверна или открытый ключ, используемый для шифрования, не совпадает с соответствующим ключом в вашей системе.

Если вы попали в такую ситуацию, то не беспокойтесь! В этой статье будут продемонстрированы различные методы решения проблемы «gpg: сбой дешифрования: секретный ключ отсутствует”Ошибка в вашей системе Linux. Итак, начнем!

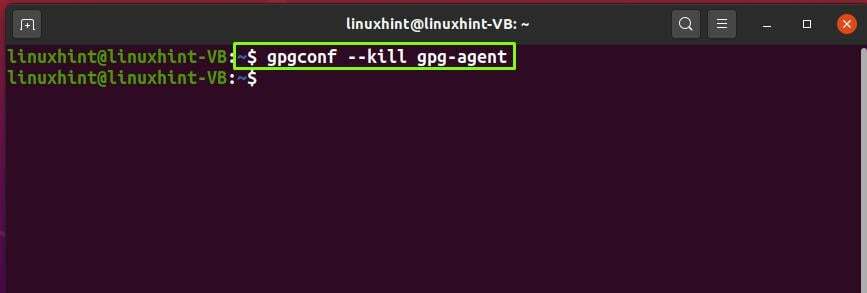

Метод 1: решить gpg: сбой дешифрования: ошибка секретного ключа путем убийства gpg-агента

Чтобы решить «gpg: сбой дешифрования: секретный ключ отсутствует», Первый способ, который вы можете попробовать, — это уничтожить существующий«gpg-агент» процесс. Значок «gpg-агент”- это демон, который помогает управлять закрытыми или секретными ключами независимо от протокола. Он служит серверной частью для gpgsm, gpg и некоторых других программ. Чтобы убить «

gpg-агент», Откройте свой терминал, нажав«CTRL + ALT + T”, А затем выполните следующую команду:

$ gpgconf —убийство gpg-агент

Система перезапустит «gpg-агент», Когда это необходимо или по запросу gpg, gpgconf, gpgsm или gpg-connect-agent. Вы также можете выполнить простую команду «gpg -k», Чтобы запустить«gpg-агент»Перезапустить процесс.

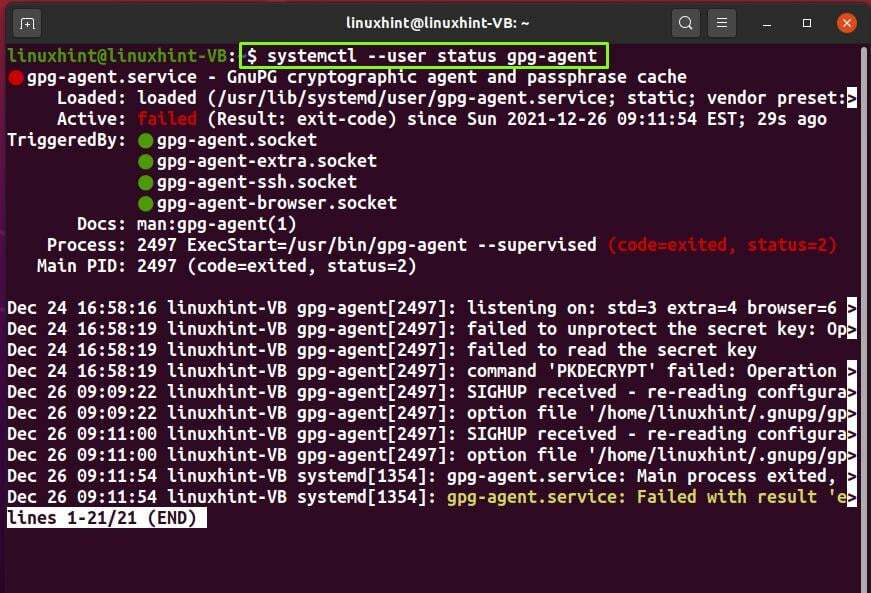

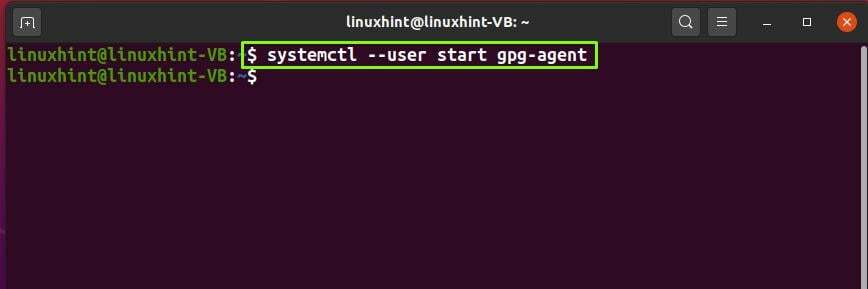

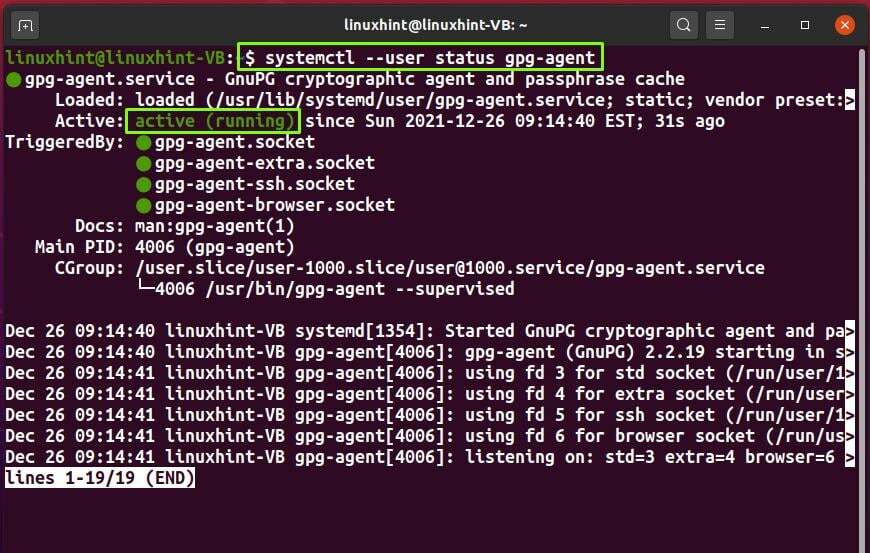

Если ваша пользовательская система systemd управляет демоном «gpg-agent», то сначала проверьте его статус:

$ systemctl —Пользователь статус gpg-agent

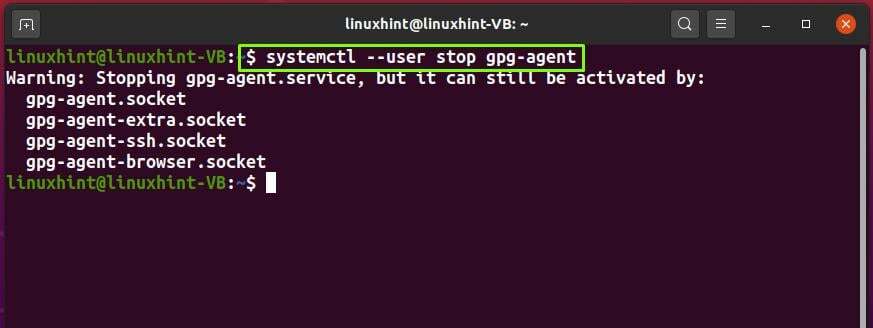

После этого остановите «gpg-агент”, А затем запустите его снова с помощью следующих команд:

$ systemctl —Пользователь остановить gpg-agent

$ systemctl —Пользователь запустить gpg-agent

Затем снова проверьте статус «gpg-agent»:

$ systemctl —Пользователь статус gpg-agent

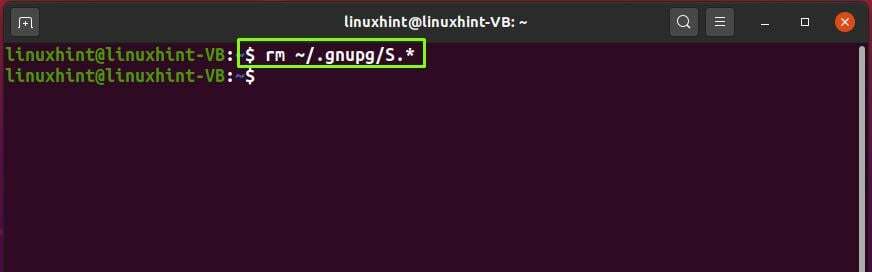

Метод 2 Решение gpg: сбой дешифрования: ошибка секретного ключа путем удаления кеша GPG

Если предыдущий метод не помог вам, вы можете сделать еще одну вещь — сначала удалить кеш GPG, а затем перезапустить «gpg-agent».

Вы можете выполнить следующую команду rm для удаления кеша GPG:

$ rm ~/.gnupg/С.*

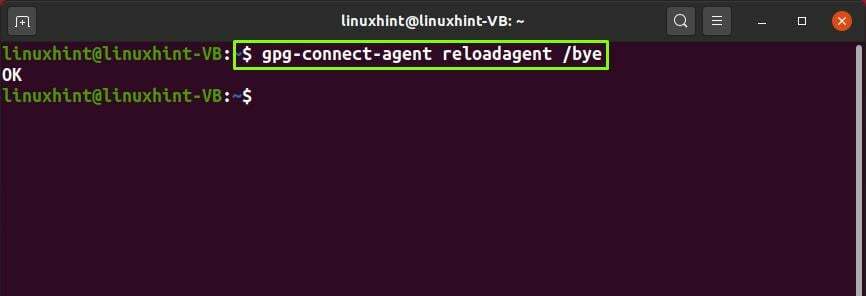

Затем перезапустите «gpg-агент”В вашей системе Linux:

$ Перезагрузка агента gpg-connect-agent /до свидания

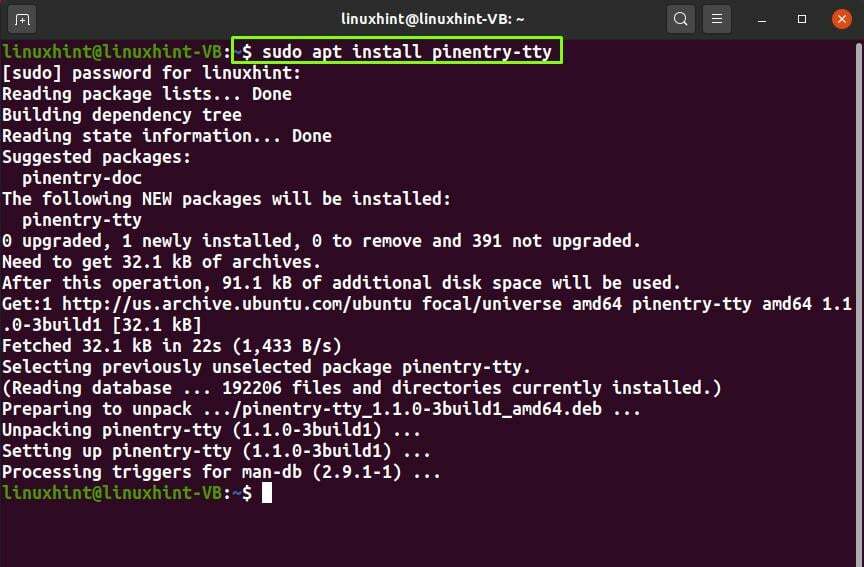

Метод 3: решить gpg: сбой дешифрования: ошибка секретного ключа путем установки и настройки pinentry-tty

Если вы по умолчанию используете систему Ubuntu с графическим интерфейсом Gnome, тогда ваш GPG должен использовать «/usr/bin/pinentry-gnome3”. Чтобы исправить возникшую ошибку «gpg: дешифрование не удалось: нет секретного ключа», вы можете установить «Pinentry-TTY»И добавьте ее в файл конфигурации gpg-agent.

Значок «Pinentry-TTY”- это программа, позволяющая безопасно вводить парольные фразы или PIN-коды. Эта функция полезна для ввода парольных фраз при использовании любой программы шифрования, такой как GPG. Для установки в вашей системе введите следующую команду:

$ судо подходящий установить Pinentry-TTY

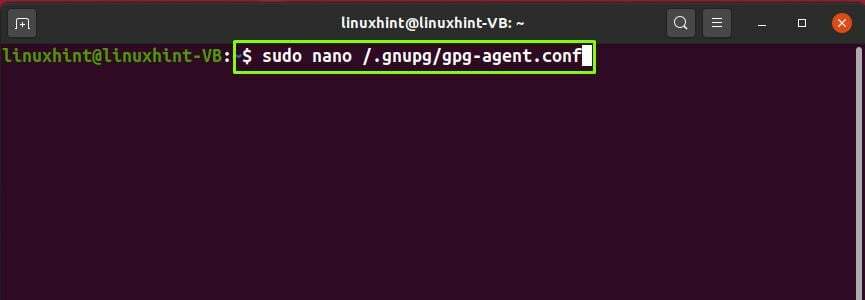

На следующем шаге мы установим «pinentry – tty»В качестве программы по умолчанию для gpg-agent. Для этого сначала откройте файл «gpg-agent.conf» в редакторе nano:

$ судонано/.gnupg/gpg-agent.conf

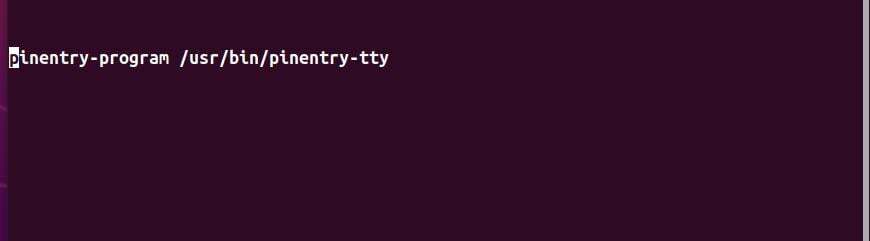

Затем в открывшемся файле конфигурации добавьте строку, указанную ниже:

Pinentry-программа /usr/мусорное ведро/Pinentry-TTY

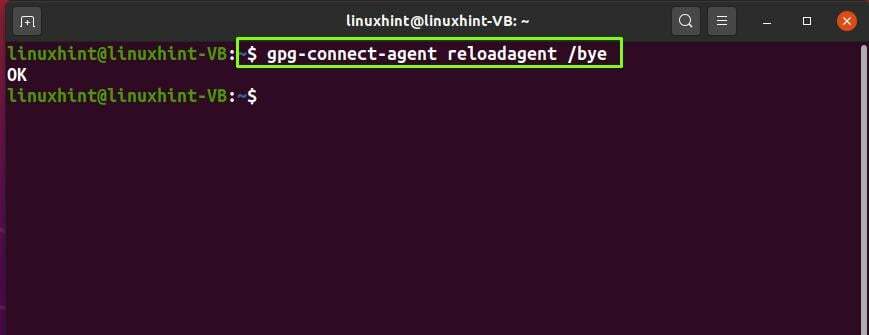

После этого нажмите «CTRL + O», Чтобы сохранить добавленные изменения. Теперь вам нужно перезагрузить gpg-agent, чтобы он вступил в силу с измененными настройками:

$ Перезагрузка агента gpg-connect-agent /до свидания

Метод 4: Решить gpg: сбой дешифрования: ошибка секретного ключа путем экспорта и импорта закрытого ключа

Если требуемый секретный ключ не найден на другом компьютере, вы получите сообщение «gpg: сбой дешифрования: секретный ключ отсутствует”Ошибка даже с правильным закрытым ключом или парольной фразой. Чтобы решить возникшую проблему в этой конкретной ситуации, вы можете экспортировать секретный ключ, а затем импортировать его на другой компьютер.

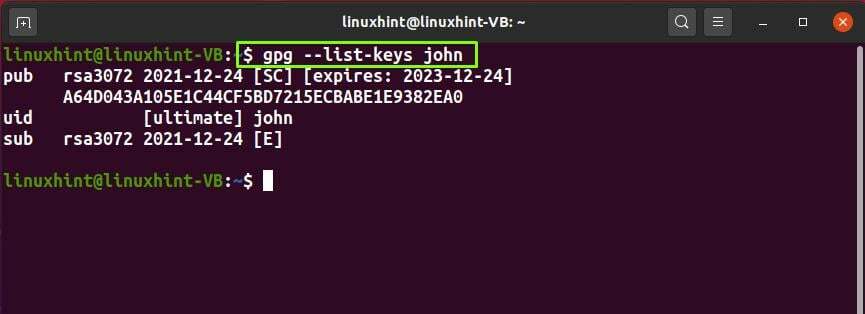

Для этого сначала выполните приведенную ниже команду, чтобы вывести список ключей GPG, используя свой идентификатор пользователя «uid”:

$ gpg —list-keys[uid]

Запишите идентификатор пользователя из вывода. Ваш идентификатор пользователя «uid«Будет помещен после»паб”.

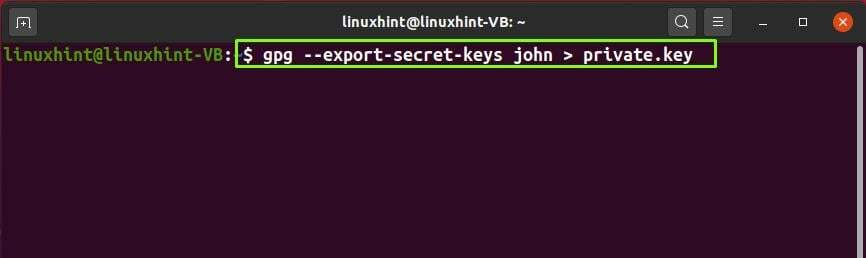

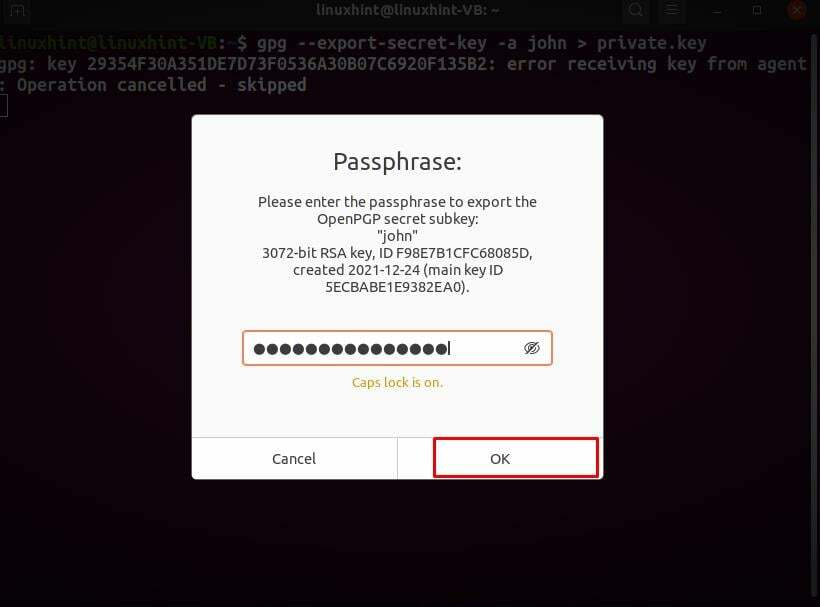

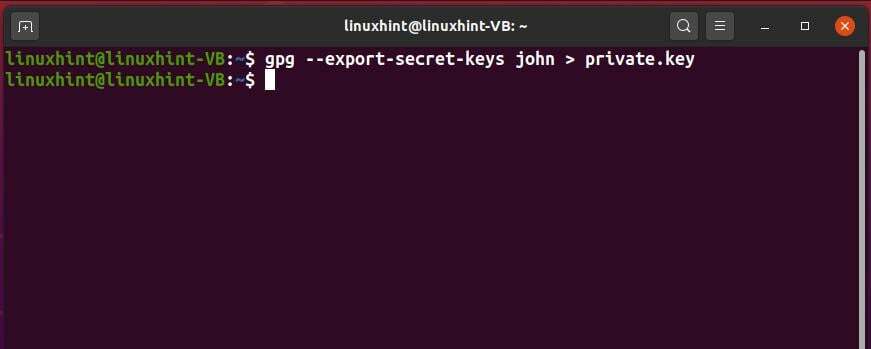

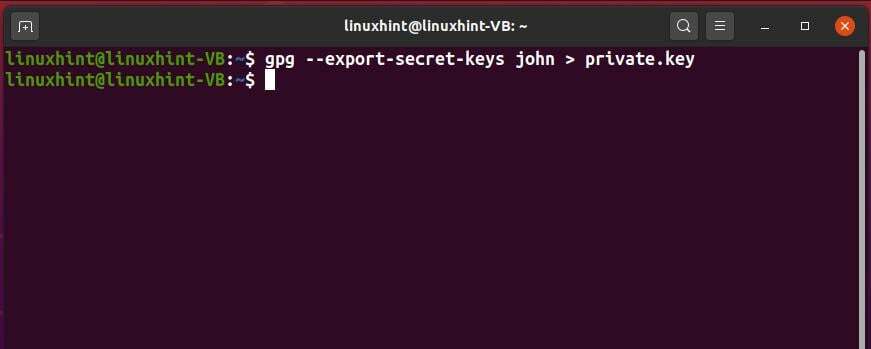

Теперь вы можете использовать следующую команду для экспорта секретного ключа GPG:

$ gpg —export-secret-keys[uid]>private.key

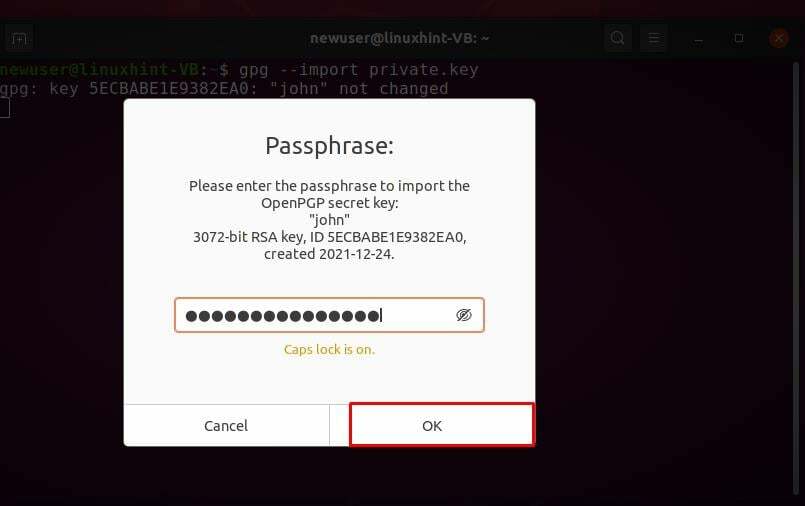

Наконец, импортируйте созданный файл «private.key» на другой компьютер:

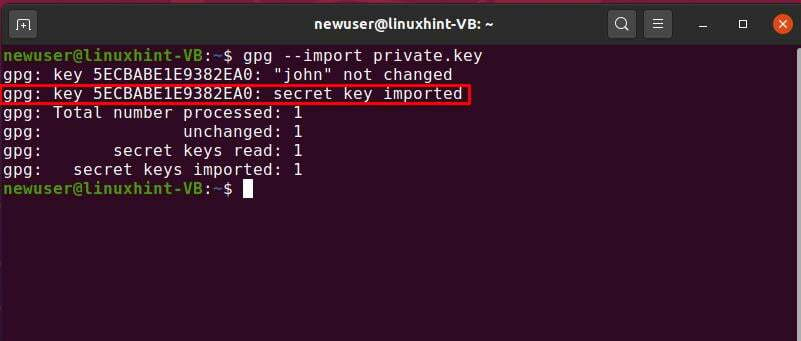

$ gpg —Импортировать private.key

Вывод сообщит вам, что секретный ключ импортирован:

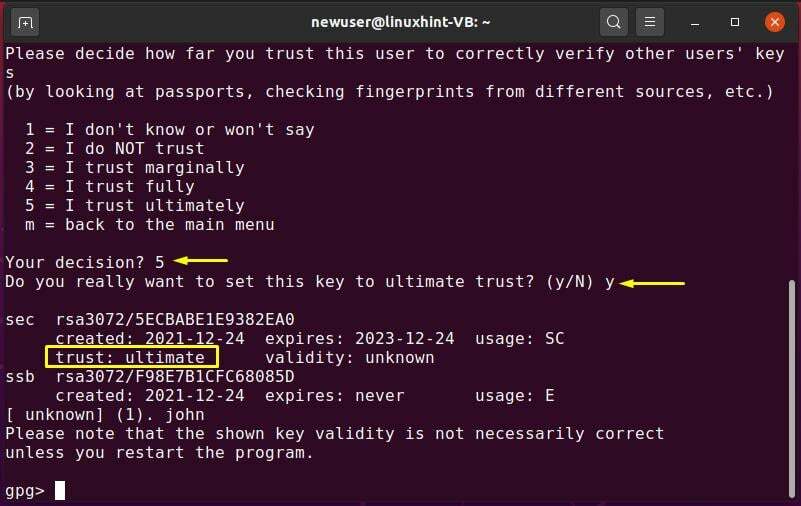

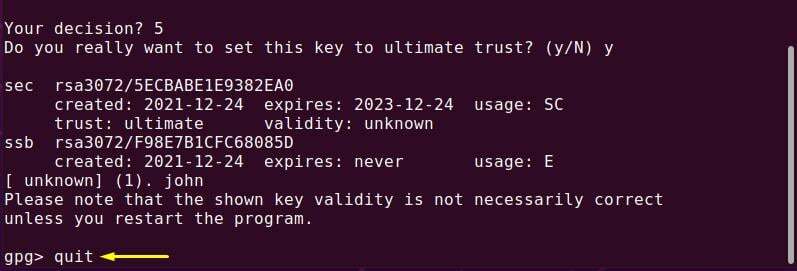

Метод 5: Решить gpg: сбой дешифрования: ошибка секретного ключа путем установки уровня доверия ключа GPG

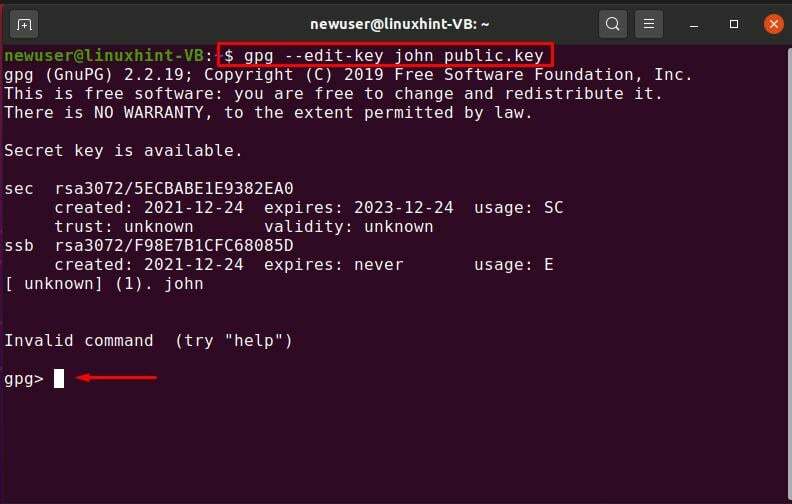

Если после копирования пары ключей GPG вы все еще сталкиваетесь с ошибкой «gpg: decryption failed: No secret key», вам необходимо установить уровень доверия. Выполните следующую команду «gpg», чтобы изменить настройки ключа gpg:

$ gpg —edit-key[Key_ID] или [uid]

После выполнения вышеуказанной команды консоль GPG станет активной, затем введите «доверять«И нажмите»Входить”:

gpg>доверять

Теперь на экране появится меню для выбора уровня доверия со следующими параметрами:

Поскольку вы сгенерировали свой ключ, выберите вариант 5, “Я полностью доверяю», Затем подтвердите добавленную опцию и выйдите из«gpg» консоль:

gpg>покидать

Ваш «gpg: сбой дешифрования: секретный ключ отсутствует”Ошибка должна быть решена сейчас!

Вывод

При расшифровке зашифрованного файла, если вы столкнулись с gpg: сбой дешифрования: секретный ключ отсутствует error указывает на то, что открытый ключ зашифрованного файла не соответствует вашей паре ключей GPG. Существует несколько решений для устранения указанной ошибки. Эта статья продемонстрировала, как решить «gpg: сбой дешифрования: секретный ключ отсутствует”Ошибка с использованием пяти различных методов, таких как удаление gpg-agent, удаление кеша GPG, установка и настройка pinentry-tty, экспорт и импорт закрытого ключа, а также установка уровень доверия.

Содержание

- Ошибка gpg astra linux

- Рассмотрим первый способ.

- Теперь рассмотрим два консольных варианта.

- Ну и теперь самый лучший способ.

- Ошибка GPG недоступен открытый ключ

- Ошибка GPG недоступен открытый ключ

- Выводы

- Операционные системы Astra Linux

- Операционные системы Astra Linux

- Операционные системы Astra Linux

Ошибка gpg astra linux

В этой заметке я покажу, как быстро избавиться от этой ошибки.

sudo apt-get update

Итак, однажды вы запускаете команду обновления индексов пакетах в репозиториях, привычной нам командой:

И у вас возникает ошибка GPG :

Ничего критично, можно продолжать пользоваться системой и не дергаться на счет этих ключей, ничего не случится в принципе.

Рассмотрим первый способ.

сециально для тех кто делает всё через графический интерфейс.

Находим в главном меню «Менеджер обновлений», открываем и заходим в «Настройки»:

На вкладке «Аутентификация» находим ключ, который выдавал ошибку.

Чтобы узнать значение, в консоле смотрим на ошибку:

Смотрите на значение после NO_PUBKEY, в данном примере оно соответствует значению A2F683C52980AECF

Вот с этим значением нам и надо найти ключ и удалить его, после чего снова запустить обновление индексов пакетов:

Теперь рассмотрим два консольных варианта.

Смотрим на значение NO_PUBKEY, в данном примере оно соответствует значению A2F683C52980AECF и поддставляем это значение в команду

То есть нужно просто выполнить команду:

Ну и теперь самый лучший способ.

Откройте терминал и выполните следующую команду:

Источник

Ошибка GPG недоступен открытый ключ

Когда вы пытаетесь установить программу из сторонних репозиториев разработчика программы или из PPA вы можете столкнуться с ошибкой gpg недоступен открытый ключ. Это не значит, что программа платная и вам надо приобрести к ней ключ. Дело в том, что для защиты репозиториев от подмены используется подписывание пакетов с помощью GPG ключей.

Для того чтобы пакетный менеджер мог проверить подпись пакета, который вы пытаетесь установить необходимо чтобы у вас в системе был GPG ключ этого репозитория. Для официальных репозиториев ключи поставляются автоматически, а вот для сторонних надо их вручную добавить. Давайте рассмотрим пути решения этой проблемы.

Ошибка GPG недоступен открытый ключ

Как вы можете видеть на снимке, программа сообщает какой именно репозиторий вызвал проблему и какого ключа не хватает:

Или с другого сервера:

Если у вас нет ключа от PPA или любого другого репозитория, связанного с разработчиками Ubuntu это должно помочь. Ну и ключ от репозитория Google там есть:

Если же вы получаете ошибку. Ищите данный ключ в интернете, если ключа нет на сайте разработчика, то его можно найти на различных форумах. Скачайте его и добавьте в систему такой командой:

sudo apt-key add /путь/к/файлу.gpg

sudo add-apt-repository ppa:webupd8team/y-ppa-manager

sudo apt install y-ppa-manager

Затем запустите программу из главного меню или терминала. В главном окне программы выберите Advanced:

В открывшемся окне выберите Try to import all missing GPG keys, а потом дождитесь завершения работы утилиты:

После того как ключ добавлен вы можете снова попытаться импортировать репозитории и на этот раз у вас должно всё получится.

Выводы

В этой небольшой статье мы рассмотрели что делать когда возникает ошибка gpg недоступен открытый ключ и как исправить эту ошибку. Даже не думайте, что что можно обойтись без ключа. Все методы, которые позволяли просить APT игнорировать проверку ключей в современных версиях дистрибутива уже не работают. Если у вас остались вопросы, спрашивайте в комментариях!

Источник

Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

Источник

Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

Источник

Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

Источник

Immediately after an install from a verified ISO of CentOS 8.0.1905, I logged on as root, enabled the network, logged off; logged in as the user created in installation, and and ran sudo yum update. No plugins are loaded.

Many many errors followed regarding the GPG key, so I ran sudo yum clean all , sudo yum clean metadata , and dnf clean all then ran sudo yum update again with the same failure

Have not created local copies of packages or used a local repo which eliminates yum update on CentOS 6.6 fails

/etc/yum/pluginconf.d/fastestmirror.conf was empty which would seem to negate CentOs 5.3, Yum Update Fails as a source of solutions.

Paulo Tomé

3,7045 gold badges25 silver badges37 bronze badges

asked Dec 27, 2019 at 18:48

1

Since the error discussed a GPG key, renamed the two GPG keys in /etc/pki/rpm-gpg/ to add .bad at the end, hoping to get a new GPG key.

Repeated sudo yum clean all , sudo yum clean metadata , and dnf clean all , then ran sudo yum update again and it tells me it can’t open /etc/pki/rpm-gpg/RPM-GPG-KEY-centosofficial

Renamed the keys by removing the .bad suffix. Reran sudo yum update and was prompted to accept the keys. I did, and the update succeeded.

answered Dec 27, 2019 at 18:50

K7AAYK7AAY

3,5723 gold badges22 silver badges39 bronze badges

I ran

rpm --import /etc/pki/rpm-gpg/RPM-GPG-KEY-centosofficial

then reran sudo yum update.

Stephen Kitt

389k53 gold badges999 silver badges1097 bronze badges

answered Sep 29, 2020 at 15:02

- Печать

Страницы: [1] 2 Все Вниз

Тема: Ошибка GPG (Прочитано 12774 раз)

0 Пользователей и 1 Гость просматривают эту тему.

art1101

то ли я что-то наломал, то ли хз. может bleachbit натворил дел

короче при update выдает следующее полотно. как пофиксить?

AMD FX8350/Asus M5A97 R2.0/Kingston 2x4Gb DDR3-1866/Asus nVidia GTX750TI 2048Gb (358.16)/SSD Kingston 60Gb, HDD WD640Gb, WD500Gb, WD250Gb, Sams500Gb/Samsung 245B Plus 24″, Acer AL1916V 19/Archlinux

victor00000

sudo apt-key adv --recv-keys --keyserver keyserver.ubuntu.com C0B21F32и обновить

art1101

sudo apt-key adv --recv-keys --keyserver keyserver.ubuntu.com C0B21F32и обновить

это я делал. гуглил) но часть один черт остается

AMD FX8350/Asus M5A97 R2.0/Kingston 2x4Gb DDR3-1866/Asus nVidia GTX750TI 2048Gb (358.16)/SSD Kingston 60Gb, HDD WD640Gb, WD500Gb, WD250Gb, Sams500Gb/Samsung 245B Plus 24″, Acer AL1916V 19/Archlinux

victor00000

art1101

Пользователь решил продолжить мысль 21 Мая 2015, 11:40:20:

1636CC92

можно описать, что я делаю и вообще почему это произошо? ) а то так можно до посинения копипастить части ключей)))

« Последнее редактирование: 21 Мая 2015, 11:40:20 от art1101 »

AMD FX8350/Asus M5A97 R2.0/Kingston 2x4Gb DDR3-1866/Asus nVidia GTX750TI 2048Gb (358.16)/SSD Kingston 60Gb, HDD WD640Gb, WD500Gb, WD250Gb, Sams500Gb/Samsung 245B Plus 24″, Acer AL1916V 19/Archlinux

victor00000

gamayun

art1101

вот все методы попробовал)

один фиг остаются следующие репы:

больше всего интересует причина этого, а даже не как исправить. исправить я это смогу тупо удалив и заново добавив эти репы… вроде так ))) не?

« Последнее редактирование: 21 Мая 2015, 17:56:46 от art1101 »

AMD FX8350/Asus M5A97 R2.0/Kingston 2x4Gb DDR3-1866/Asus nVidia GTX750TI 2048Gb (358.16)/SSD Kingston 60Gb, HDD WD640Gb, WD500Gb, WD250Gb, Sams500Gb/Samsung 245B Plus 24″, Acer AL1916V 19/Archlinux

victor00000

art1101

75254D99

1636CC92

C0B21F32

нифига

на 17 ключей так и жалуется

AMD FX8350/Asus M5A97 R2.0/Kingston 2x4Gb DDR3-1866/Asus nVidia GTX750TI 2048Gb (358.16)/SSD Kingston 60Gb, HDD WD640Gb, WD500Gb, WD250Gb, Sams500Gb/Samsung 245B Plus 24″, Acer AL1916V 19/Archlinux

victor00000

art1101,

ты сам пример клд, как лёгкий хакера.)))

art1101

art1101,

ты сам пример клд, как лёгкий хакера.)))

чаво?

AMD FX8350/Asus M5A97 R2.0/Kingston 2x4Gb DDR3-1866/Asus nVidia GTX750TI 2048Gb (358.16)/SSD Kingston 60Gb, HDD WD640Gb, WD500Gb, WD250Gb, Sams500Gb/Samsung 245B Plus 24″, Acer AL1916V 19/Archlinux

art1101

Что-то, короче, не получается. Весь инет перегуглил. Дают стандартные везде ответы. Но не подходят.

« Последнее редактирование: 24 Мая 2015, 15:47:01 от art1101 »

AMD FX8350/Asus M5A97 R2.0/Kingston 2x4Gb DDR3-1866/Asus nVidia GTX750TI 2048Gb (358.16)/SSD Kingston 60Gb, HDD WD640Gb, WD500Gb, WD250Gb, Sams500Gb/Samsung 245B Plus 24″, Acer AL1916V 19/Archlinux

victor00000

quatro

art1101, у тебя Морской Конёк есть?

seahorse > сеть > синхронизировать и опубликовать ключи

Попробуй.

- Печать

Страницы: [1] 2 Все Вверх